Nếu bạn là một người đam mê home lab và mạng máy tính, ý tưởng tự xây dựng một router sử dụng các phần mềm như OPNsense hoặc pfSense nghe có vẻ rất hấp dẫn và thú vị. Tuy nhiên, thẳng thắn mà nói, giải pháp này không dành cho tất cả mọi người. Bạn không chỉ cần đến những phần cứng chuyên biệt hơn một chút mà còn phải dành rất nhiều công sức để duy trì hệ thống mạng của mình – nhiều hơn đáng kể so với việc bạn chỉ dùng chiếc router do nhà cung cấp dịch vụ Internet (ISP) cấp.

Mặc dù vậy, những lợi ích mà nó mang lại có thể hoàn toàn xứng đáng, và quá trình cài đặt, cấu hình có thể cực kỳ bổ ích. Nếu bạn đang phân vân giữa OPNsense và pfSense, bài viết này cũng sẽ đề cập sơ qua về những khác biệt đó, nhưng trọng tâm chính là liệu bạn có nên thiết lập một nền tảng router tùy chỉnh nói chung hay không. Đây là một quyết định không nên xem nhẹ.

Xây Dựng Router OPNsense hoặc pfSense Là Một Sự Cam Kết Lớn

Bảo Mật Kém Hiệu Quả Còn Tệ Hơn Không Có Bảo Mật

Router của ISP hoặc các router thương mại thông thường từ các hãng như TP-Link đều được cấu hình sẵn để bảo vệ mạng của bạn khỏi Internet rộng lớn. Chúng có tường lửa riêng, các tính năng cơ bản để cải thiện bảo mật dễ dàng cấu hình, và phần lớn, bạn không cần phải lo lắng về việc chúng có hoạt động hay không. Những thiết bị này được thiết kế dành cho mọi đối tượng người dùng, bao gồm cả những người không quá am hiểu về công nghệ, vì vậy sự đơn giản đi đôi với hiệu quả chính là điểm bán hàng của chúng.

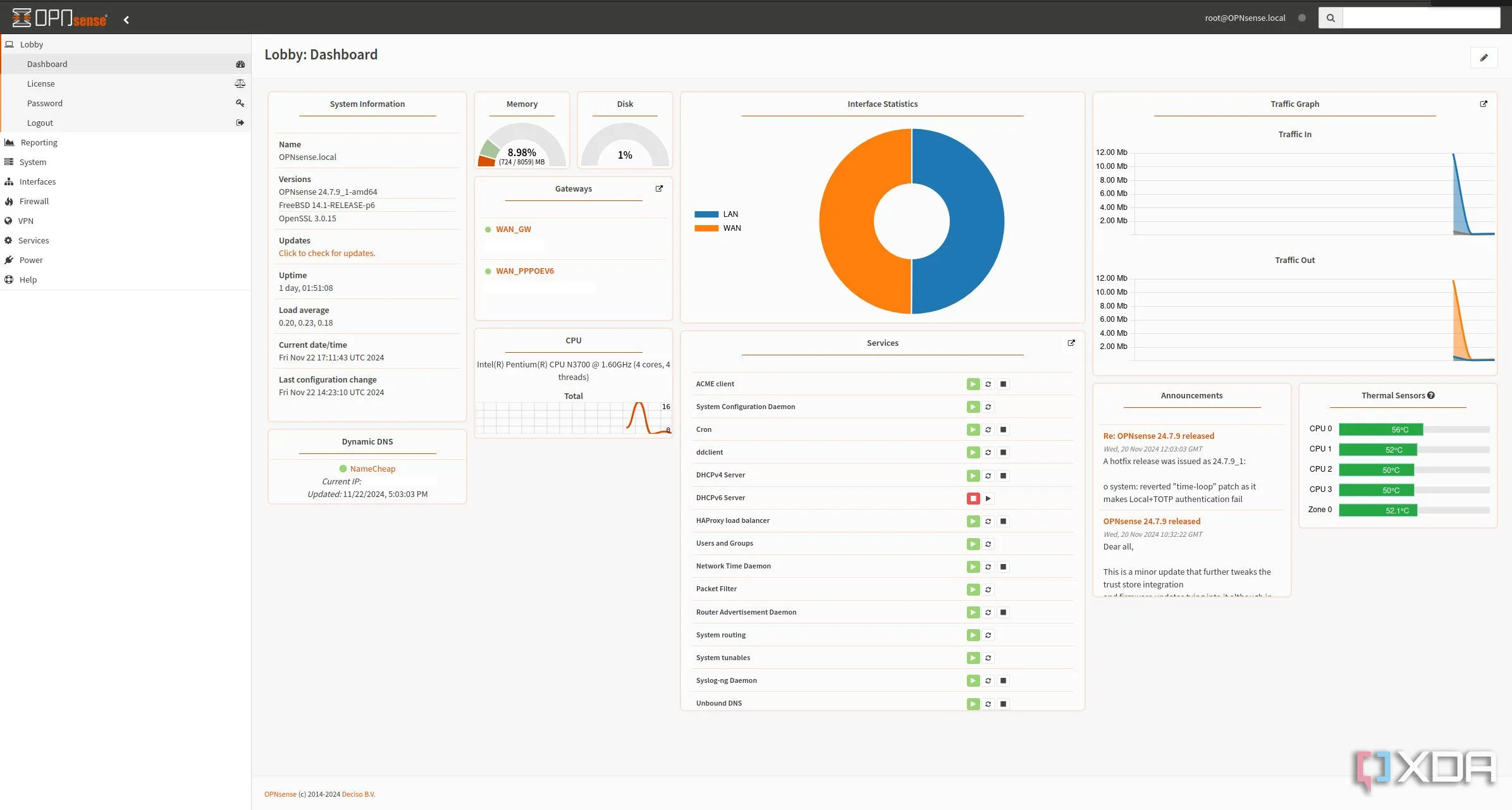

Tuy nhiên, khi bạn chọn tự xây dựng nền tảng router và tường lửa của riêng mình, bạn sẽ không được cung cấp sẵn bất kỳ tính năng nào trong số đó. Cá nhân tôi đã tự xây dựng router và tường lửa OPNsense trên mạng gia đình của mình, nó quản lý tất cả các kết nối đến ISP qua PPPoE, quản lý DHCP để cấp phát địa chỉ IP cho các thiết bị, các port forward, và các biện pháp bảo vệ mạng dưới dạng tường lửa, Hệ thống Phát hiện Xâm nhập (IDS) và Hệ thống Ngăn chặn Xâm nhập (IPS). Hai hệ thống sau được triển khai bằng CrowdSec và ZenArmor. Với ZenArmor, tôi có thể xem các kết nối vào và ra, lọc lưu lượng dựa trên các quy tắc liên quan đến bảo vệ chống phần mềm độc hại và các cuộc tấn công có chủ đích.

Mặc định, trên hầu hết các mạng, OPNsense sẽ cho phép tất cả lưu lượng đi ra, và việc của bạn là phải tự xác định lưu lượng nào muốn chặn và lưu lượng nào muốn cho phép. Có rất nhiều tài nguyên hướng dẫn để bạn bắt đầu, và tôi đã thiết lập ngay một quy tắc chặn bằng danh sách IP của FireHOL. Đây là danh sách các địa chỉ IP liên quan đến phần mềm độc hại, thư rác và các cuộc tấn công mạng. Việc thiết lập khá dễ dàng, nhưng nó chỉ là bước khởi đầu trong bảo mật mạng. Nếu bạn cần sử dụng VLAN (điều mà một số ISP yêu cầu), thì OPNsense sẽ chặn mọi thứ theo mặc định, nghĩa là bạn sẽ cần tạo các quy tắc để cho phép lưu lượng.

Đó chính là vấn đề khi tự vận hành router của riêng bạn: giờ đây bạn là người chịu trách nhiệm về bảo mật và các kết nối. Mặc dù router của ISP có thể không sử dụng các danh sách IP như FireHOL để bảo vệ bạn trực tuyến, bạn biết rằng nó vẫn cung cấp một mức độ bảo vệ nhất định, và mọi thứ sẽ hoạt động trơn tru. Khi bạn cấu hình sai thứ gì đó trên mạng của mình, đó là trách nhiệm của bạn, và sức mạnh mà bạn nắm giữ để chặn mọi thứ cũng có thể vô tình được sử dụng để cho phép lưu lượng mà bạn không hề có ý định… và thậm chí có thể cấp cho những kẻ tấn công tiềm năng nhiều quyền truy cập vào mạng gia đình của bạn hơn so với router của ISP. Thêm vào đó, bạn hoàn toàn có thể tự khóa mình khỏi router, điều này gây ra một cơn đau đầu không hề nhỏ để giải quyết trong một số trường hợp.

Tuy nhiên, điều này không phải để dọa bạn từ bỏ việc cấu hình mạng riêng. Đây chỉ là thực tế, và bảo mật kém hiệu quả có thể tệ hơn là không có bảo mật chút nào, vì bạn sẽ nghĩ mình được bảo vệ trong khi thực tế thì không. Nếu router của ISP bạn không bao giờ nhận được các bản cập nhật hoặc vá lỗi bảo mật, thì gần như chắc chắn bạn sẽ an toàn hơn trên nền tảng OPNsense hoặc pfSense của riêng mình, nhưng bạn vẫn cần phải luôn cập nhật các quy tắc tường lửa, IDS/IPS và các bản cập nhật hệ thống. Nếu không, bạn sẽ bỏ lỡ mục đích ban đầu của việc tự xây dựng router và tự đặt mình vào tình thế rủi ro.

Yêu Cầu Phần Cứng Và Chi Phí Có Thể Phát Sinh

Đầu Tư Phần Cứng Chuyên Biệt

Để tự vận hành mạng OPNsense hoặc pfSense, bạn có thể sẽ cần thực hiện một số khoản đầu tư. Bạn sẽ cần một máy tính có nhiều card mạng (NIC), để một cổng có thể kết nối với ISP và một cổng kết nối với switch mạng của bạn. Bạn cũng cần cẩn thận về thương hiệu của các NIC, với các NIC của Intel thường được đánh giá là có chất lượng cao nhất. Ví dụ, các NIC của Realtek thường gặp vấn đề về tính ổn định, có thể khiến mạng của bạn ngừng hoạt động vì những lý do không rõ ràng. Tôi đang sử dụng Ugreen DXP4800 Plus với Proxmox được cài đặt trên đó cho nền tảng OPNsense của mình. NAS này có một NIC Intel I226-V 2.5GbE và một NIC Aquantia AQC113 10GbE. NIC Aquantia không có trình điều khiển FreeBSD, đó là lý do tại sao tôi phải chạy OPNsense thông qua Proxmox. Hơn nữa, đối với các kết nối PPPoE gigabit, việc ảo hóa OPNsense có thể tốt hơn là chạy trên bare metal.

Tuy nhiên, ngay cả khi bạn có một NAS với các NIC cần thiết để thực hiện điều này, theo thông lệ tốt nhất, bạn nên thực hiện rất ít thao tác khác trên máy chủ xử lý mạng của mình. Tất cả những thí nghiệm home lab khiến máy chủ của bạn bị treo hoặc chỉ cần khởi động lại? Chúng sẽ trở nên tai hại hơn đáng kể khi máy chủ bị treo lại là máy chủ đang xử lý kết nối Internet của bạn. Vì vậy, bất kể thiết bị nào bạn cài đặt OPNsense hoặc pfSense lên, bạn nên chấp nhận để nó hoạt động gần như không thay đổi. Tôi có một chia sẻ iSCSI cơ bản từ các ổ đĩa vẫn còn trong Ugreen NAS, nhưng chỉ có vậy. Tôi sẽ không triển khai bất kỳ phần mềm bổ sung nào trên đó.

Điều đó có nghĩa là nếu bạn có một home lab, đừng mua thêm một card mạng PCI chỉ để thiết lập router và tường lửa của riêng mình. Tốt nhất là có một thiết bị phần cứng chuyên dụng mà bạn có thể sử dụng cho kết nối, và bằng cách đó, bạn sẽ không bao giờ phải động đến nó hoặc thay đổi bất cứ điều gì về phần mềm một khi nó đã hoạt động. Điều này sẽ phát sinh chi phí riêng, nhưng tùy thuộc vào phần mềm bạn muốn sử dụng để bảo vệ mạng, bạn có thể cần chuẩn bị thêm một số khoản chi phí khác. ZenArmor, ví dụ, rất tuyệt vời cho bảo mật mạng, nhưng nó sẽ yêu cầu một khoản phí đăng ký hàng tháng, trong khi Suricata là miễn phí, với phiên bản Pro cũng có sẵn miễn phí nếu bạn chọn gửi dữ liệu ẩn danh (telemetry). Đáng tiếc, nó không hoạt động trên giao diện WAN với các kết nối PPPoE, và nhật ký của tôi trống rỗng hoàn toàn trong hai ngày trước khi tôi nhận ra điều đó.

Thực lòng mà nói, bạn hoàn toàn có thể vận hành một mạng an toàn mà không cần đầu tư vào phần mềm, nhưng việc chi tiền đôi khi có thể giúp mọi việc dễ dàng hơn. Nếu bạn có thể chạy Suricata và CrowdSec, cả hai đều là các tùy chọn miễn phí, bạn đã ở một vị thế rất tốt. Kết hợp chúng với Unbound DNS, một máy chủ DNS chạy bên trong OPNsense, bạn đã sẵn sàng để tự bảo vệ mình chống lại phần lớn các mối đe dọa trực tuyến. Cá nhân tôi chỉ đang ở trong tình huống không may mắn là phải sử dụng PPPoE để kết nối với ISP, điều không phải lúc nào cũng được hỗ trợ bởi các giải pháp IDS/IPS thông thường.

Vậy, Bạn Có Nên “Dấn Thân” Tự Xây Dựng Router Riêng?

Không Hề Hại Gì Khi Thử Nghiệm

Nếu bạn đã đọc bài viết này và cảm thấy “nghe có vẻ vui đấy!”, thì bạn chính là đối tượng lý tưởng để triển khai hệ thống như vậy. Ngược lại, nếu nó nghe có vẻ tốn công sức, và bạn cảm thấy e ngại về việc tự quản lý bảo mật, điều đó hoàn toàn dễ hiểu. Bạn sẽ phải gánh vác rất nhiều trách nhiệm, và mặc dù cả OPNsense cùng nhiều plugin có sẵn đều cố gắng làm cho mọi thứ dễ dàng nhất có thể, sự thật là nó sẽ không bao giờ dễ dàng như việc sử dụng một router thương mại sẵn có hoặc thậm chí là router từ ISP của bạn. Bạn sẽ bỏ lỡ một số tính năng đáng kinh ngạc theo cách đó, nhưng ít nhất bạn sẽ không phải đau đầu.

Đối với tôi, việc triển khai OPNsense không chỉ là về bảo mật mà còn là về việc tìm kiếm niềm vui và học hỏi điều gì đó mới mẻ. Tôi thực sự rất thích quá trình thiết lập nó, và việc có toàn quyền kiểm soát mạng của mình thật sự rất thú vị. Với ZenArmor, tôi có thể ghi lại tất cả lưu lượng truy cập, và thậm chí tạo báo cáo cùng số liệu thống kê nếu muốn. Là một người yêu dữ liệu, tôi rất hào hứng với những khả năng này. Hơn nữa, bạn có thể kết hợp Unbound trong OPNsense với Pi-hole để chặn nội dung trên web.

Nếu bạn có sẵn phần cứng để thử nghiệm thiết lập OPNsense hoặc pfSense, bạn luôn có thể thử nó và quay lại router cũ nếu nó không phù hợp với bạn. Không cần phải cam kết lâu dài, và nó không nhất thiết phải là một sự thay đổi vĩnh viễn. Với một switch mạng, bạn chỉ cần cắm cổng LAN từ thiết bị OPNsense/pfSense vào switch, sau đó bạn có thể sử dụng switch để chia sẻ kết nối đó với các thiết bị khác. Tôi đã cắm máy chủ home lab chính của mình, PC và mạng mesh vào switch, và mọi thứ đều hoạt động trơn tru. Tôi không cần phải làm gì trên các thiết bị khác, vì kết nối không dây duy nhất tôi sử dụng là mạng mesh.

Bảng điều khiển OPNsense hiển thị tổng quan hệ thống và các tùy chọn cấu hình mạng

Bảng điều khiển OPNsense hiển thị tổng quan hệ thống và các tùy chọn cấu hình mạng

Tôi rất thích thiết lập OPNsense, và quyền năng mà tôi có được đối với mạng của mình thật sự rất… vui. Tôi cực kỳ cẩn thận với nó, nhưng tôi thích thử nghiệm các plugin mới và tối ưu hóa mọi thứ hơn nữa. Ngay cả khi nói đến việc cấp phát IP từ ISP của tôi, tôi từng mất khoảng năm phút ngừng hoạt động vào nửa đêm, vì router của ISP mất vài phút để nhận ra nó không còn kết nối Internet và cần yêu cầu một IP mới. Giờ đây, quá trình đó diễn ra trong vòng chưa đầy một phút. Đó chỉ là những điều nhỏ nhặt, nhưng nếu bạn là kiểu người thích mày mò cấu hình và thu thập dữ liệu, thì chắc chắn nó rất đáng giá.

Bạn có câu hỏi hoặc kinh nghiệm với việc tự xây dựng router? Hãy chia sẻ ý kiến của bạn trong phần bình luận bên dưới!